Bonjour, Ayant une télévision Samsung,…

Comment fonctionne une injection SQL ?

Une injection SQL est une technique utilisée par les pirates informatiques pour contourner les mesures de sécurité des bases de données et accéder à des informations sensibles. Elle consiste à insérer du code malveillant dans des requêtes SQL, qui sont exécutées par la base de données.

Ce code permet aux attaquants de contourner les contrôles d’authentification et d’accéder aux données de la base de données sans autorisation.

Les injections SQL peuvent être très dangereuses pour les entreprises et les organisations qui stockent des données sensibles dans leurs bases de données. C’est pourquoi il est important de mettre en place des mesures de sécurité efficaces pour protéger les bases de données contre ce type d’attaque.

Cela peut inclure des contrôles d’authentification robustes, des politiques de mot de passe strictes et l’utilisation de logiciels de sécurité pour détecter et bloquer les tentatives d’injection SQL.

Et les outils ?

Il existe de nombreux outils qui peuvent être utilisés pour tester les injections SQL. Voici quelques-uns des outils les plus populaires et les plus efficaces :

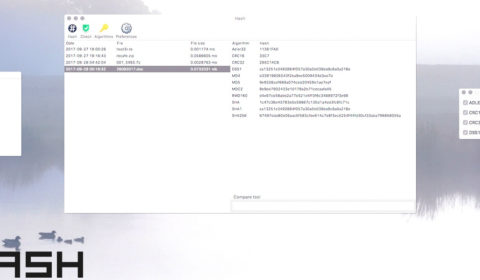

SQLMap: cet outil open source est l’un des plus puissants et des plus complets pour tester les injections SQL. Il permet aux utilisateurs de détecter et d’exploiter les failles SQL dans les bases de données et de récupérer les données sensibles stockées dans celles-ci.

SQLNinja: cet outil open source est spécialement conçu pour tester les injections SQL sur les bases de données Microsoft SQL Server. Il permet aux utilisateurs d’accéder à des données sensibles en utilisant des techniques d’ingénierie sociale et en utilisant des vulnérabilités dans les bases de données.

Havij: cet outil commercial est conçu pour faciliter les tests d’injection SQL. Il permet aux utilisateurs de scanner les bases de données pour détecter les vulnérabilités et d’exploiter ces vulnérabilités pour accéder aux données sensibles.

SQLSentinel: cet outil open source est conçu pour tester les injections SQL sur les bases de données Oracle. Il permet aux utilisateurs de détecter les vulnérabilités et d’exploiter ces vulnérabilités.